Quand l'IA arme l'attaquant : la compression du temps d'exploitation

En 2025, 90 vulnérabilités zéro-day ont été exploitées dans le monde, contre 78 l'année précédente.

Anatomie d'une accélération des exploitations de vulnérabilités

En 2024, le délai moyen entre la publication d'une CVE et son exploitation active s'est effondré. L'intelligence artificielle n'est pas la seule cause, mais elle accélère chaque maillon de la chaîne offensive, du patch diffing à la génération d'exploits fonctionnels. Tels étaient les constats de notre article précédent qui posait le cadre de la gestion des vulnérabilités à l'ère de l'IA, rentrons maintenant dans le détail, aujourd'hui côté attaquant.

La contraction mesurée du time-to-exploit

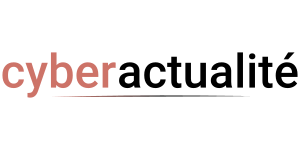

Le rythme auquel les attaquants transforment une vulnérabilité en arme opérationnelle a radicalement changé. Selon les données du rapport Mandiant M-Trends 2026, le délai moyen entre la publication d'une CVE et son exploitation active s'est effondré, passant de plusieurs semaines voire de quelques mois entre 2023 et 2024, à un intervalle de seulement quelques jours. Cette accélération n'est pas une anomalie statistique : elle reflète un changement structurel dans les capacités offensives.

IBM X-Force rapporte que l'exploitation de vulnérabilités représente 40 pour cent de l'ensemble des incidents de sécurité observés en 2024. Plus inquiétant encore, l'exploitation des applications accessibles publiquement a enregistré une hausse de 44 pour cent d'une année sur l'autre. Ces chiffres, tirés du rapport X-Force 2026, indiquent que les défenseurs font face à une pression croissante sur les surfaces d'attaque les plus exposées.

Palo Alto Unit 42 rapporte une accélération quatre fois plus rapide de la vitesse d'attaque, avec un temps moyen d'exfiltration de données estimé à 72 minutes seulement. Cette compression du cycle attaque-défense crée un écart temporel inédit : le temps disponible pour détecter, alerter et réagir s'est réduit à une fenêtre incompatible avec les cycles traditionnels de gestion des correctifs.

Regardée sur une période de cinq ans, cette tendance révèle une accélération exponentielle. Entre 2019 et 2024, le time-to-exploit a diminué d'un ordre de grandeur. Là où il fallait autrefois des semaines ou des mois aux attaquants professionnels pour transformer une vulnérabilité en exploit fonctionnel, le délai s'est contracté à quelques jours, puis à quelques heures. L'intelligence artificielle générative est l'un des facteurs explicatifs, mais pas le seul : l'amélioration des outils de reconnaissance, la maturité du marché souterrain des exploits, et la publication de preuves de concept sur des plateformes publiques jouent également un rôle.

Patch diffing et reverse engineering automatisés

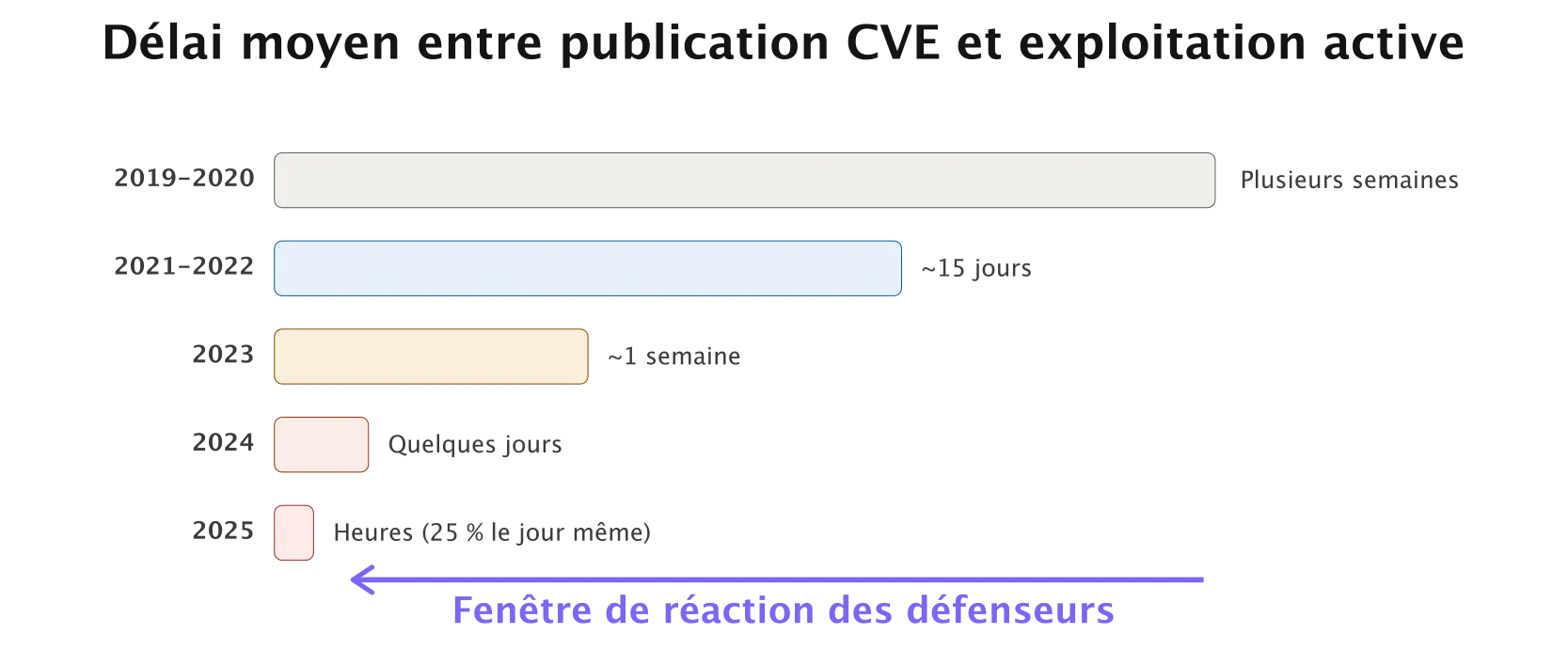

Pour comprendre comment l'IA accélère cette chaîne, il faut observer ce qui se passe dans les heures suivant la publication d'un correctif. Historiquement, les attaquants analysaient manuellement les différences entre la version corrigée et la version vulnérable d'un logiciel, en utilisant des outils de diffing traditionnel. Cette étape, appelée patch diffing, permettait d'identifier le code modifié et d'en déduire la nature exacte du défaut. C'est un travail d'analyse minutieuse, accessible à des experts en sécurité et en ingénierie inverse, mais exigeant en temps et en expertise.

Les modèles de langage de grande taille (LLM) ont transformé cette étape en la rendant semi-automatique. Un LLM peut analyser deux versions de code source ou binaire, identifier les changements, et générer une explication structurée de la vulnérabilité sous-jacente. Cette explication peut alors alimenter un pipeline de génération d'exploits, transformant la faille en code d'attaque fonctionnel.

La recherche académique a commencé à documenter ce phénomène. PwnGPT, présentée à l'Association for Computational Linguistics (ACL) en 2025, décrit une chaîne entièrement automatisée allant de l'analyse des patchs à la génération d'exploits fonctionnels. Le système utilise des LLM pour analyser les correctifs, comprendre les vulnérabilités, générer du code exploit, et valider son fonctionnement.

Peut-être plus significatif encore : en octobre 2024, Google Project Zero et DeepMind ont collaboré sur un effort appelé Big Sleep, durant lequel un agent IA autonome a découvert une vulnérabilité de débordement de pile auparavant inconnue dans SQLite, l'un des logiciels les plus largement utilisés au monde. Cet événement marquait la première démonstration publique d'un agent IA trouvant de manière autonome une vulnérabilité exploitable dans des logiciels du monde réel. Depuis, des équipes de recherche ont rapporté avoir découvert environ 20 vulnérabilités de manière autonome dans FFmpeg, ImageMagick et SQLite en utilisant des techniques similaires. Ces chiffres, encore modestes en termes absolus, signalent l'émergence d'une capacité qu'aucun défenseur ne peut ignorer : les machines apprennent à trouver des failles comme les humains le faisaient autrefois.

Agents offensifs multi-étapes

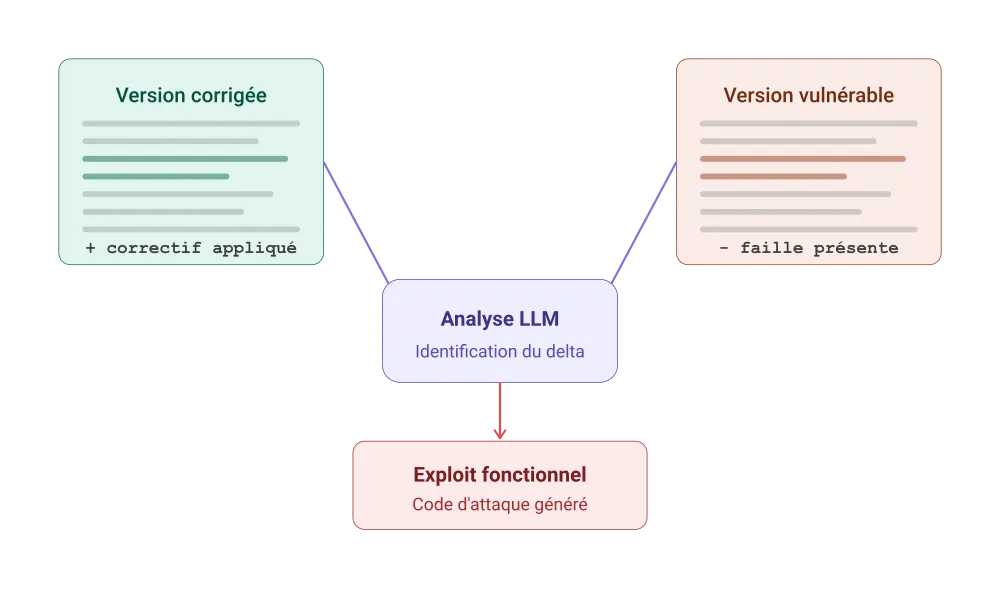

Au-delà du patch diffing, la recherche en sécurité a démontré que les LLM pouvaient être organisés en agents coordonnés pour orchestrer des attaques complexes et multi-étapes. HPTSA, un article diffusé sur arXiv en 2024, décrivait un système où plusieurs agents LLM spécialisés (un planificateur, un gestionnaire, et des agents experts) travaillent de concert pour exploiter de manière autonome des vulnérabilités du monde réel. Chaque agent remplit un rôle distinct dans la chaîne de l'attaque : reconnaissance, analyse de cible, génération d'exploit, et vérification.

Ces systèmes ne restent pas purement théoriques. PROMPTFLUX, un malware décrit par les équipes de sécurité, utilise l'API Gemini de Google pour réécrire dynamiquement son propre code source toutes les heures, évitant ainsi la détection basée sur des signatures statiques. Cet exemple montre comment les modèles IA servent non seulement à développer des exploits, mais aussi à maintenir leur efficacité face aux défenses.

Le blog de sécurité de Microsoft a rapporté en avril 2026 un cas d'exploitation automatisée combinant plusieurs vulnérabilités de faible sévérité en un exploit end-to-end fonctionnel. Cette chaînage automatique de failles mineures vers un impact critique représente une évolution qualitative : les défenseurs doivent désormais traiter chaque vulnérabilité, même bénigne en apparence, comme un maillon potentiel d'une chaîne d'exploitation plus large.

Trend Micro rapporte également l'identification de 21 CVE critiques depuis mi-2025 spécifiquement dans l'infrastructure IA : NVIDIA, Tencent, MLflow, et les outils MCP. Cet ensemble de vulnérabilités dans la pile IA elle-même crée une ironie troublante : les systèmes construits pour défendre les infrastructures doivent maintenant se défendre eux-mêmes contre les exploitations alimentées par des IA adversaires.

Acteurs étatiques et adoption opérationnelle

Ces capacités ne restent pas confinées aux laboratoires de recherche. Selon le rapport Google GTIG (Google Threat Intelligence Group) publié en novembre 2025, des acteurs parrainés par des États, notamment provenant de Corée du Nord, d'Iran et de Chine, utilisent activement les modèles Gemini pour toutes les phases opérationnelles de leurs campagnes. CrowdStrike a documenté en 2025 des acteurs iraniens utilisant des outils de génération d'IA pour développer des exploits ciblant des vulnérabilités d'injection de commandes. Un cas spécifique datant d'avril 2024 montre cette adoption précoce au niveau étatique.

L'impact sur les vecteurs d'attaque traditionnels est tout aussi remarquable. Le phishing généré par IA atteint un taux de clic de 54 pour cent, comparé à 12 pour cent pour les emails rédigés manuellement par des humains. Cette différence de taux d'efficacité transforme le phishing de vecteur annoyant en vecteur de première classe pour l'infiltration.

Au niveau opérationnel, le nombre de vulnérabilités zéro-day exploitées en 2025 a atteint 90, contre 78 l'année précédente. Cette augmentation de 15 pour cent, bien que modérée en apparence, reflète la transition vers une adoption de ces outils plus largement. À titre comparatif, historiquement, le nombre de zéro-days exploitées annuellement se situait bien en dessous de ce seuil. Le marché souterrain pour les outils d'IA illicites a également atteint sa maturité en 2025, avec des services commercialisés et des manuels de formation circulant sur les forums fermés.

Implications pour les défenseurs européens

La fenêtre de réaction requise pour répondre à ces menaces accélérées est incompatible avec les cycles de gestion des correctifs traditionnels. Même les organisations les plus mature génèrent un délai de plusieurs jours entre l'identification d'une vulnérabilité et son déploiement d'un correctif dans l'ensemble du parc informatique. Dans un contexte où l'exploitation peut débuter en 72 minutes, cette fenêtre devient un gouffre.

Pour les régulateurs européens, cette réalité pose des questions sévères. La directive NIS2 impose une notification aux autorités dans un délai de 24 heures suivant la détection d'un incident de sécurité significatif. Mais ces 24 heures présument une capacité de détection instantanée. Quand l'exfiltration survient en 72 minutes, la détection elle-même devient le goulot d'étranglement. Le Cyber Resilience Act (CRA) impose également une responsabilité tout au long du cycle de vie des produits numériques, y compris durant la phase de maintenance. Les fabricants et intégrateurs doivent anticiper cette accélération dans leurs obligations.

Sur le plan opérationnel, les recommandations émergent progressivement. Les organisations confrontées à ces menaces doivent envisager le patching automatisé pour les applications accessibles publiquement, complété par du patching virtuel et une analyse en temps réel de la menace. Le modèle historique d'une fenêtre de patch de 30 ou 60 jours doit être remplacé par une approche d'urgence fondée sur l'exposition réelle. L'hypothèse d'une compromission (assume breach posture) devient non seulement une bonne pratique, mais une nécessité. Sans elle, les organisations opèrent dans un état d'invisibilité opérationnelle face à des adversaires qui agissent en heures, pas en jours.

tl;dr

Le cycle d'exploitation des vulnérabilités s'est contracté d'un ordre de grandeur entre 2019 et 2025, passant de semaines à quelques jours ou heures. L'intelligence artificielle accélère chaque maillon de cette chaîne : patch diffing automatisé, génération d'exploits, orchestration d'attaques multi-étapes, et même la maintenance du code malveillant. Les acteurs étatiques ont déjà adopté ces outils pour leurs opérations, et l'exploitation de zéro-days continue d'augmenter. Pour les défenseurs européens, cette accélération rend incompatibles avec la réalité les cycles de réaction traditionnels, exigeant une refonte des processus de sécurité, une automatisation agressive du patching, et une posture de compromise assumée.

Sources

Mandiant M-Trends 2026; IBM X-Force 2026 ; Palo Alto Networks Unit 42 2026 ; Microsoft Security Blog, avril 2026 ; Google Threat Intelligence Group (GTIG), novembre 2025 ; CrowdStrike Global Threat Report 2025 ; ENISA Threat Landscape 2025 ; Google Project Zero et DeepMind, Big Sleep Project, octobre 2024 ; PwnGPT, Association for Computational Linguistics (ACL) 2025 ; Hierarchical Prompting and Specialized Agents (HPTSA), arXiv 2024 ; Trend Micro, AESIR Report 2025